Вредоносное ПО WMI persistence может скрываться на вашем компьютере на виду у всех. К счастью, от него легко избавиться с компьютера под управлением Windows

Компания Microsoft создала Windows Management Instrumentation (WMI) для управления распределением ресурсов компьютеров Windows в операционной среде.WMI также делает еще одну важную вещь: он облегчает локальный и удаленный доступ к компьютерным сетям

К сожалению, хакеры-‘черные шляпы’ могут использовать эту возможность в злонамеренных целях с помощью атаки на постоянство. Поэтому вот как удалить WMI persistence из Windows и обезопасить себя

Что такое постоянство WMI, и почему оно опасно?

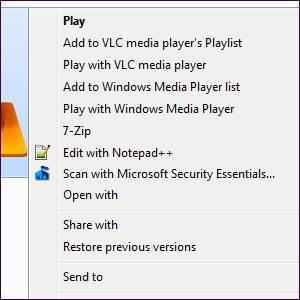

Постоянство WMI означает, что злоумышленник устанавливает сценарий, а именно слушатель событий, который всегда срабатывает при возникновении события WMI. Например, это происходит, когда система загружается или системный администратор делает что-то на компьютере, например, открывает папку или использует программу

Постоянные атаки опасны тем, что они скрытны. Как объясняется на сайте Microsoft Scripting, злоумышленник создает постоянную подписку на события WMI, которая выполняет полезную нагрузку, работающую как системный процесс и очищающую журналы его выполнения; технический эквивалент искусного уклонения. С помощью этого вектора атаки злоумышленник может избежать обнаружения с помощью аудита командной строки

Как предотвратить и удалить постоянство WMI

Подписки на события WMI умело написаны, чтобы избежать обнаружения. Лучший способ избежать атак постоянства – отключить службу WMI. Это не должно повлиять на общее удобство работы, если только вы не являетесь опытным пользователем

Следующим лучшим вариантом является блокирование портов протокола WMI путем настройки DCOM на использование одного статического порта и блокирования этого порта. Вы можете ознакомиться с нашим руководством по закрытию уязвимых портов для получения более подробных инструкций о том, как это сделать

Эта мера позволяет службе WMI работать локально, блокируя удаленный доступ. Это хорошая идея, особенно потому, что удаленный доступ к компьютеру связан с определенными рисками

Наконец, вы можете настроить WMI на сканирование и предупреждение об угрозах, как показал Чад Тилбери в этой презентации:

Власть, которая не должна быть в чужих руках

WMI – это мощный системный менеджер, который в неумелых руках становится опасным инструментом. Хуже того, для проведения атаки настойчивости не нужны технические знания. Инструкции по созданию и запуску атак персистентности WMI находятся в свободном доступе в Интернете

Таким образом, любой, кто обладает такими знаниями и имеет короткий доступ к вашей сети, может удаленно шпионить за вами или красть данные, не оставляя при этом цифрового следа. Однако хорошая новость заключается в том, что в технологии и кибербезопасности нет абсолютов. Все еще возможно предотвратить и удалить постоянство WMI до того, как злоумышленник нанесет большой ущерб

Комментировать